Češi mají v routeru zapnutou funkci, přes kterou se k nim mohou dostat hackeři. Vypnutí trvá 30 sekund

Tisíce českých domácností mají v internetovém routeru aktivní funkci, která může otevřít dveře útočníkům zvenčí. Jde o nastavení, které výrobci často nechávají zapnuté už z výroby. Vypnutí přitom zabere méně než půl minuty a může zásadně snížit riziko napadení domácí sítě.

Bezdrátový router dnes řídí nejen počítače, ale i televize, kamery, dětské chůvičky nebo chytré zásuvky. Právě tato zařízení bývají podle Národního úřadu pro kybernetickou a informační bezpečnost častým cílem útoků, protože lidé podceňují jejich zabezpečení. Útočníkovi často stačí jediná slabina.

Jednou z nich je funkce vzdálené správy, někdy označovaná jako Remote Management nebo WAN Access. Umožňuje přístup do administrace routeru přes internet odkudkoli na světě. Výrobci ji nabízejí kvůli pohodlí, například pro servisní zásahy. Pokud ji ale běžný uživatel nepotřebuje, představuje zbytečné riziko.

Proč je vzdálená správa riziková

Když je tato funkce aktivní, router naslouchá požadavkům z internetu. Pokud má slabé heslo nebo zastaralý firmware, tedy vnitřní software zařízení, může útočník získat přístup během několika minut. Evropská agentura ENISA opakovaně upozorňuje, že špatně zabezpečené síťové prvky patří mezi nejčastější vstupní brány do domácích sítí.

Jakmile se útočník dostane do administrace, může změnit nastavení DNS. To je systém, který převádí webové adresy na číselné IP adresy. Změnou DNS může přesměrovat uživatele na podvržené stránky bank nebo e shopů, aniž by si toho všimli. Další možností je vytvoření zadních vrátek pro pozdější přístup.

Kolik lidí má funkci zapnutou

Bezpečnostní firmy už roky říkají, že nejde o žádný okrajový problém. Podle starších analýz společnosti Avast má pořád velká část domácích routerů buď ponechané výchozí heslo, nebo otevřené rozhraní do internetu. Přesná čísla se mění model od modelu, poskytovatel od poskytovatele, obrázek je ale podobný. Lidé zařízení zapojí a tím to pro ně víceméně končí.

Router běží 24 hodin denně a prakticky bez dozoru. Útočníci mezitím používají automatizované nástroje, které projíždějí internet a hledají otevřené porty. Jakmile narazí na zařízení s aktivní vzdálenou správou, začnou zkoušet běžná hesla. Někdy desítky, někdy tisíce kombinací. Takzvaný brute force útok není nijak složitý, jen vytrvalý.

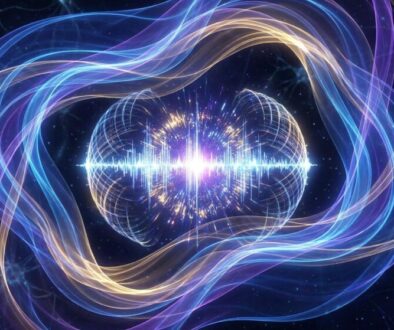

Jak funkci vypnout během půl minuty

U většiny značek je postup velmi podobný, i když se názvy položek lehce liší. Do prohlížeče zadáte IP adresu routeru – často 192.168.0.1 nebo 192.168.1.1 – a přihlásíte se do administrace. V menu pak hledejte sekci Správa, případně Administration, kde bývá položka Remote Management nebo WAN Access.

- zkontrolujte, jestli je vzdálená správa zapnutá

- pokud ano, jednoduše ji vypněte

- a rovnou změňte výchozí heslo na silné, které jinde nepoužíváte

Zabere to opravdu chvíli. Možná ani ne třicet sekund. A pokud váháte, jestli tuto funkci doma využijete – ve většině případů nevyužijete.

Další kroky, které zvýší bezpečnost

Tím to ale nekončí. Vypnout vzdálenou správu je dobrý začátek, jenže samotný router může mít i další slabiny. Odborníci z NÚKIB dlouhodobě doporučují hlídat aktualizace firmwaru. Právě ty opravují chyby, o kterých výrobce třeba dřív ani nevěděl. Spousta lidí je ale neinstaluje, buď neví že existují, nebo to nechávají na jindy.

Stejně důležité je nastavení Wi‑Fi. Silné heslo by dnes mělo být samozřejmostí, krátké kombinace typu 123456 opravdu nestačí. Pokud to zařízení umožňuje, vyberte šifrování WPA3, případně alespoň WPA2. Starý standard WEP je už roky považován za prolomený a neměl by se používat, i když ho některé routery stále nabízejí.

Domácí síť už dávno neslouží jen k prohlížení webu. Máme na ní pracovní soubory, fotky, přístup do internetového bankovnictví a další citlivé věci. Kontrola nastavení routeru je otázka minut, někdy i méně. Následky napadení přitom mohou být mnohem nepříjemnější než krátké přihlášení do administrace.

Zdroje: nukib.cz, enisa.europa.eu, avast.com, cz.nic.cz